Keamanan VPS sering kali baru diperhatikan saat masalah sudah terjadi. Padahal, ancaman seperti rootkit bisa berjalan diam-diam tanpa disadari. RKHunter adalah salah satu tools yang bisa membantu Anda melakukan deteksi dini terhadap potensi ancaman tersebut, khususnya di sistem berbasis Linux.

Dalam artikel ini, kami akan membahas secara lengkap tentang apa itu RKHunter, alasan penggunaannya, langkah instalasi step-by-step, hingga tips optimasi dan perbandingan dengan tools keamanan lainnya.

Apa Itu Rootkit Hunter?

Rootkit Hunter, atau yang lebih dikenal dengan sebutan rkhunter adalah sebuah alat pemindai keamanan berbasis baris perintah (command line) yang dirancang khusus untuk mendeteksi rootkit, backdoor, dan berbagai eksploitasi lokal pada sistem operasi berbasis Linux, termasuk Ubuntu.

Secara teknis, rkhunter bekerja dengan cara membandingkan kondisi file-file sistem yang ada dengan basis data referensi yang sudah diketahui aman. Jika ditemukan ketidaksesuaian, tool ini akan memberikan peringatan kepada administrator.

Fungsi RKHunter

Beberapa fungsi utama Rootkit Hunter pada VPS Ubuntu adalah sebagai berikut:

- Mendeteksi rootkit yang dikenal maupun yang mencurigakan

- Memeriksa integritas file-file sistem penting

- Mendeteksi backdoor dan port yang dibuka secara tidak sah

- Memindai local exploits yang memanfaatkan celah keamanan sistem

- Memeriksa konfigurasi jaringan dan akun pengguna yang mencurigakan

- Menghasilkan laporan pemindaian yang dapat dikirim melalui email secara otomatis

Dengan menggunakan rkhunter secara rutin, administrator VPS Ubuntu dapat mendeteksi potensi kompromi sistem sejak dini sebelum kerusakan yang lebih besar terjadi.

Kenapa perlu install rkhunter di server?

VPS yang terhubung ke internet adalah target yang tidak pernah benar-benar aman. Server Anda berjalan 24 jam penuh, melayani trafik dari berbagai sumber, dan celah sekecil apapun bisa dimanfaatkan oleh pihak yang tidak bertanggung jawab.

Berikut beberapa alasan mengapa rkhunter penting untuk dipasang di server Anda.

- Rootkit sulit terdeteksi secara manual. Rootkit dirancang untuk bersembunyi. Tanpa alat khusus, keberadaannya bisa luput dari perhatian bahkan selama berbulan-bulan.

- Antivirus biasa tidak cukup. Antivirus konvensional tidak dirancang untuk mendeteksi ancaman yang menyusup langsung ke level kernel sistem.

- Ancaman backdoor nyata adanya. Banyak server dikompromikan bukan karena serangan besar, melainkan backdoor kecil yang ditanamkan diam-diam setelah serangan awal berhasil.

- Membantu audit keamanan berkala. RKHunter berguna untuk proses audit rutin, terutama jika server Anda perlu memenuhi standar keamanan informasi tertentu.

- Gratis dan ringan. Tidak ada biaya lisensi, dan penggunaannya tidak membebani performa server secara signifikan.

Kombinasi semua faktor itulah yang menjadikan rkhunter sebagai salah satu komponen penting dalam strategi keamanan berlapis.

Cara Kerja rkhunter dalam Mendeteksi Rootkit di Linux

Memahami cara kerja rkhunter akan membantu Anda membaca hasil pemindaian dengan lebih tepat, sehingga tidak salah langkah saat menemukan peringatan di server.

Secara umum, rkhunter mengandalkan beberapa metode deteksi berikut.

- Pemeriksaan Hash MD5/SHA: rkhunter menyimpan nilai hash dari file-file sistem yang diketahui aman. Setiap kali pemindaian dijalankan, nilai hash file saat ini dibandingkan dengan referensi tersebut. Ketidaksesuaian nilai hash merupakan indikasi bahwa file telah dimodifikasi.

- Deteksi Rootkit Berbasis Signature: Basis data rkhunter berisi daftar tanda tangan (signature) dari rootkit yang sudah dikenal. Alat ini memindai sistem untuk mencari kecocokan dengan daftar tersebut.

- Pemeriksaan File dan Direktori Tersembunyi: Rootkit sering kali menyembunyikan file dan direktori mereka. rkhunter secara aktif mencari keberadaan file atau direktori tersembunyi yang mencurigakan di lokasi-lokasi sensitif sistem.

- Analisis Port Jaringan: Tool ini memeriksa apakah ada port yang terbuka secara tidak normal, yang bisa mengindikasikan adanya program berbahaya yang mendengarkan koneksi dari luar.

- Pemeriksaan Akun dan Konfigurasi Sistem: Rkhunter juga memeriksa file konfigurasi penting seperti /etc/

Persiapan Sebelum Install rkhunter di Ubuntu

Sebelum mulai melakukan proses instalasi, ada beberapa persiapan teknis yang perlu dipastikan terlebih dahulu agar proses berjalan lancar dan hasil pemindaian akurat.

System Requirements

- Sistem operasi: Ubuntu 18.04, 20.04, 22.04, atau versi yang lebih baru

- Akses root atau pengguna dengan hak sudo

- Koneksi internet aktif untuk mengunduh paket

- Repositori APT dalam kondisi ter-update

Langkah Persiapan

Pertama, pastikan sistem Ubuntu sudah dalam kondisi up-to-date dengan menjalankan perintah berikut:

sudo apt update && sudo apt upgrade -yLangkah ini penting untuk memastikan semua paket yang sudah terpasang berada pada versi terbaru sehingga pemindaian rkhunter tidak menghasilkan peringatan palsu yang disebabkan oleh versi paket yang sudah usang.

Selanjutnya, pastikan tool wget dan curl sudah tersedia di sistem:

sudo apt install wget curl -yCatat pada kondisi awal server Anda sebelum instalasi. Ini berguna sebagai referensi jika nanti rkhunter menghasilkan peringatan. Anda bisa membandingkan kondisi sebelum dan sesudah untuk memastikan apakah peringatan tersebut valid atau hanya false positive.

Cara Install Rootkithunter di VPS Ubuntu

Berikut adalah panduan lengkap install rootkithunter di VPS Ubuntu menggunakan package manager APT yang paling direkomendasikan untuk kemudahan dan keamanan.

Step 1: Update Repositori

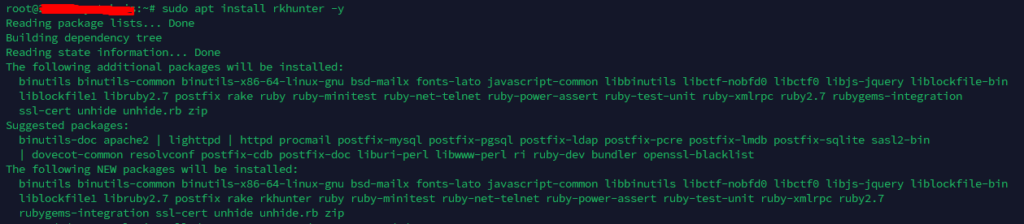

sudo apt updateStep 2: Install Rootkithunter

sudo apt install rkhunter -yProses ini akan mengunduh dan memasang rkhunter beserta semua dependensinya secara otomatis.

Step 3: Verifikasi Instalasi

rkhunter --version

Jika instalasi berhasil, perintah di atas akan menampilkan versi rkhunter yang terpasang, misalnya: Rootkit Hunter 1.4.6

Step 4: Edit Konfigurasi

Sebelum menjalankan pemindaian, lakukan konfigurasi awal agar rkhunter dapat bekerja secara optimal dan terintegrasi dengan sistem Ubuntu.

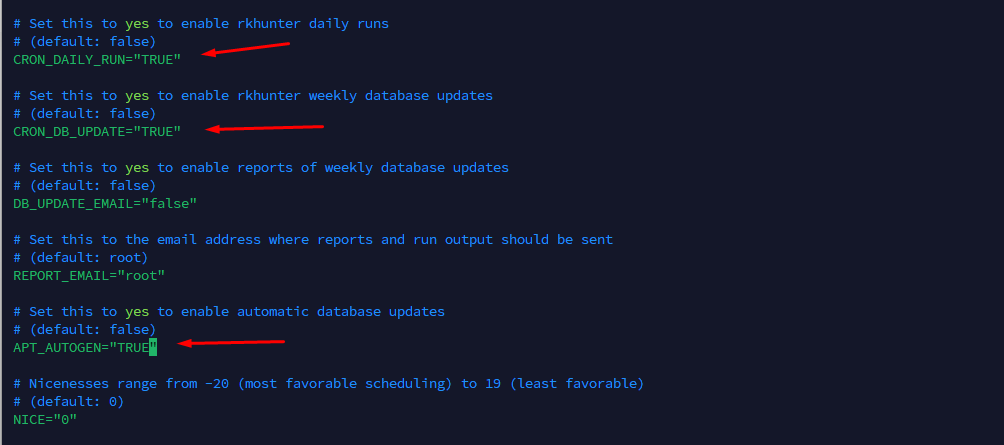

Edit file /etc/default/rkhunter terlebih dahulu:

nano /etc/default/rkhunter

Ubah atau pastikan parameter berikut sudah diatur dengan nilai yang tepat:

- CRON_DAILY_RUN=”true” = mengaktifkan pemindaian harian otomatis melalui cron.

- CRON_DB_UPDATE=”true” = mengaktifkan pembaruan database rootkit secara otomatis.

- APT_AUTOGEN=”true” = mengintegrasikan rkhunter dengan sistem pembaruan paket APT, sehingga file properti diperbarui otomatis setelah apt upgrade.

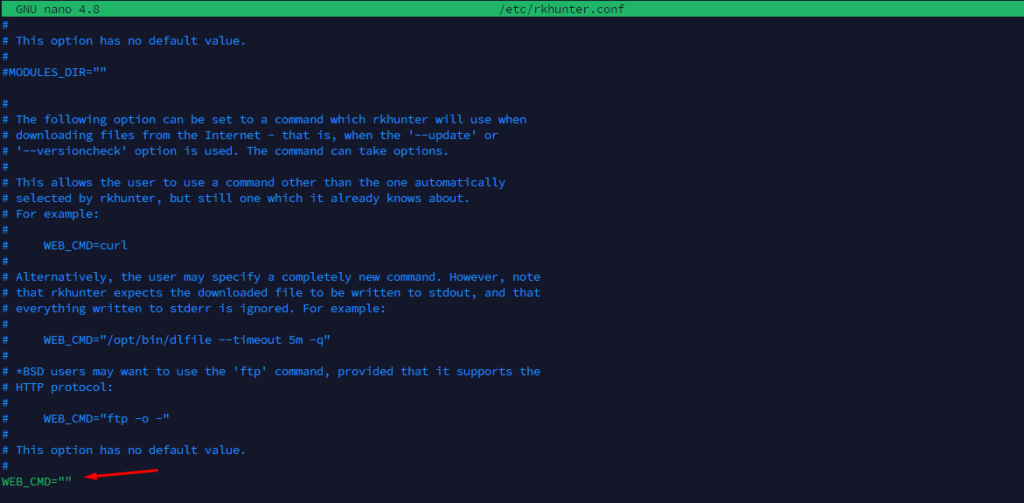

Selanjutnya, edit file konfigurasi utama /etc/rkhunter.conf:

nano /etc/rkhunter.conf

Cari dan sesuaikan parameter berikut:

- UPDATE_MIRRORS=1 — Mengaktifkan pembaruan menggunakan cermin (mirror) database rootkit.

- MIRRORS_MODE=0 — Menggunakan semua cermin yang tersedia untuk memastikan pembaruan paling lengkap.

- WEB_CMD=”” — Mengizinkan rkhunter mengunduh pembaruan dari internet tanpa batasan perintah web.

Catatan: Setelah mengedit kedua file di atas, simpan perubahan dengan menekan Ctrl+X, lalu Y, kemudian Enter.

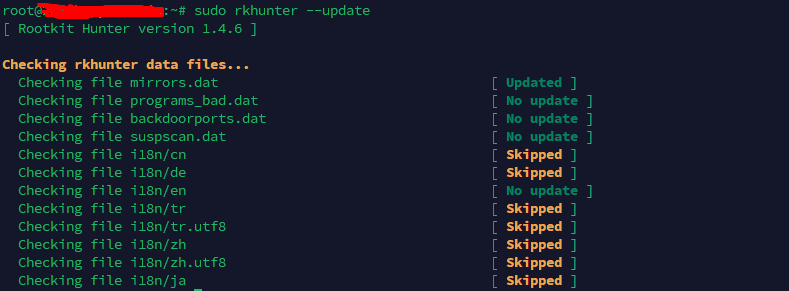

Step 5: Update Database Rootkithunter

Setelah konfigurasi selesai, segera perbarui basis data rkhunter agar memiliki informasi rootkit terbaru:

sudo rkhunter --update

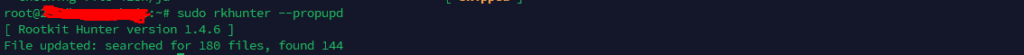

Step 6: Catat Properti File Sistem

Langkah krusial ini sering dilewatkan oleh pemula. Perintah berikut akan mencatat nilai hash dari semua file sistem penting sebagai referensi awal:

sudo rkhunter --propupd

Tanpa menjalankan perintah ini, rkhunter akan menghasilkan banyak peringatan palsu karena tidak memiliki data referensi yang valid.

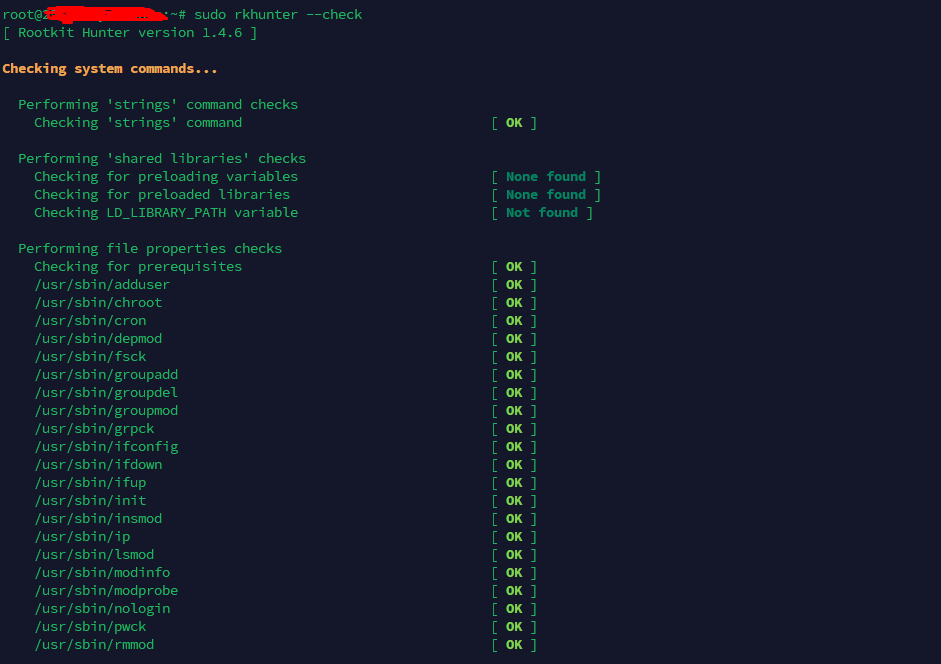

Step 7: Jalankan Pemindaian Pertama

sudo rkhunter --check

Proses pemindaian akan berjalan secara interaktif. Tekan Enter untuk melanjutkan setiap tahap pemindaian. Hasil pemindaian akan menampilkan status setiap komponen dengan label OK, Warning, atau Not found.

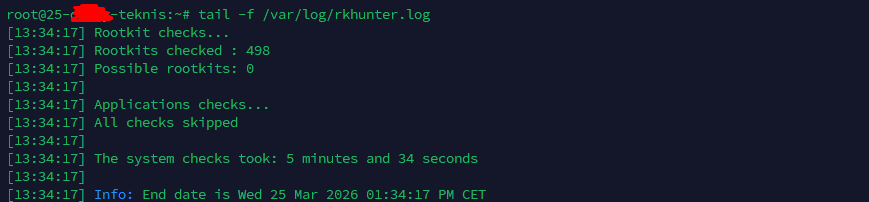

Step 8: Lihat Log Hasil Pemindaian

Seluruh hasil pemindaian disimpan dalam file log yang dapat diperiksa kapan saja, termasuk untuk memantau log secara langsung (real-time) menggunakan perintah:

tail -f /var/log/rkhunter.log

Perintah tail -f sangat berguna untuk memantau proses pemindaian yang sedang berjalan secara langsung, sehingga administrator dapat segera merespons jika ada peringatan yang muncul.

Tips Mengoptimalkan Rootkithunter di Ubuntu

Instalasi saja tidak cukup. Agar rkhunter benar-benar efektif dalam melindungi VPS Ubuntu, ada beberapa optimasi yang perlu dilakukan.

1. Jadwalkan Pemindaian Otomatis dengan Cron

Pemindaian rutin adalah kunci deteksi dini. Buka crontab dan tambahkan jadwal pemindaian harian:

sudo crontab -eTambahkan baris berikut untuk menjalankan pemindaian setiap hari pukul 02.00 dini hari seperti contoh berikut :

0 2 * * * /usr/bin/rkhunter --check --skip-keypress --report-warnings-only 2>&1 | mail -s 'rkhunter Report' admin@domain.com2. Konfigurasi Pengiriman Laporan via Email

Edit file konfigurasi rkhunter untuk mengaktifkan notifikasi email:

nano /etc/rkhunter.confCari dan sesuaikan parameter berikut:

MAIL-ON-WARNING=namaemail@anda

MAIL_CMD=mail -s "[rkhunter] Warning found on ${HOST_NAME}"3. Update Database Secara Berkala

Jalankan perintah update basis data minimal seminggu sekali agar rkhunter selalu mengenali rootkit terbaru:

sudo rkhunter --update4. Update File Properties Setelah Update Sistem

Setiap kali Anda menjalankan apt upgrade, segera perbarui catatan properti file agar pemindaian berikutnya tidak menghasilkan false positive:

sudo rkhunter --propupdKesalahan Umum dan Cara Menghindarinya

Banyak pengguna mengalami masalah saat pertama kali menggunakan rkhunter karena kurang familiar dengan cara kerja tools ini. Berikut adalah kesalahan-kesalahan umum yang sering terjadi beserta solusinya.

Kesalahan 1: Tidak Menjalankan –propupd Setelah Instalasi

Gejala: rkhunter menampilkan ratusan peringatan Warning pada pemindaian pertama.

Solusi: Selalu jalankan sudo rkhunter –propupd segera setelah instalasi selesai dan sebelum pemindaian pertama dilakukan.

Kesalahan 2: Tidak Update Database Secara Rutin

Gejala: rkhunter tidak mendeteksi rootkit yang baru karena basis datanya sudah usang.

Solusi: Jadwalkan rkhunter –update minimal sekali seminggu melalui cron job.

Kesalahan 3: Panik Berlebihan atas False Positive

Gejala: Administrator langsung mengambil tindakan drastis karena melihat label Warning, padahal itu hanya false positive.

Solusi: Pelajari setiap peringatan dengan cermat. Baca file log secara lengkap dan cari penjelasan di dokumentasi resmi sebelum mengambil tindakan.

Kesalahan 4: Lupa Update –propupd Setelah System Upgrade

Gejala: Setelah menjalankan apt upgrade, rkhunter tiba-tiba menampilkan banyak peringatan untuk file yang sebelumnya berstatus OK.

Solusi: Buat kebiasaan untuk selalu menjalankan sudo rkhunter –propupd setiap kali ada pembaruan sistem.

Kesalahan 5: Menjalankan rkhunter pada Sistem yang Sudah Dikompromikan

Gejala: Hasil pemindaian tidak akurat karena rootkit yang sudah tertanam dapat memalsukan informasi sistem.

Solusi: Idealnya, lakukan instalasi dan pemindaian baseline rkhunter segera setelah server baru di-deploy, sebelum server terekspos ke publik.

Perbandingan Rootkithunter dengan Tools Keamanan Linux Lainnya

Ada beberapa tools keamanan populer untuk Linux yang sering dibandingkan dengan rkhunter. Memahami perbedaan dan kegunaan masing-masing membantu administrator memilih kombinasi tools yang tepat.

| Tools | Fungsi Utama | Kelebihan |

| rkhunter | Deteksi rootkit & backdoor | Ringan, open-source, mudah dijadwalkan |

| chkrootkit | Deteksi rootkit berbasis script | Deteksi alternatif, cocok dipadukan dengan rkhunter |

| Lynis | Audit keamanan sistem menyeluruh | Laporan komprehensif, banyak pemeriksaan keamanan |

| AIDE | Monitoring integritas file | Deteksi perubahan file secara real-time |

| ClamAV | Antivirus umum | Deteksi malware berbasis file, cocok untuk mail server |

Rekomendasi praktis: rkhunter dan chkrootkit sebaiknya digunakan bersama-sama karena keduanya memiliki basis data deteksi yang berbeda, sehingga saling melengkapi. Sementara Lynis dapat digunakan untuk audit keamanan menyeluruh secara berkala.

Tidak ada satu tools pun yang bisa menjamin keamanan 100%. Strategi keamanan yang baik mengombinasikan beberapa tools dengan pendekatan berlapis.

Rekomendasi Layanan VPS untuk Keamanan yang Optimal

Sebagus apapun konfigurasi rkhunter yang Anda terapkan, hasilnya tidak akan maksimal jika server yang digunakan tidak stabil. Fondasi yang baik tetap dimulai dari infrastruktur yang andal.

VPS KVM Rumahweb bisa menjadi pilihan yang layak dipertimbangkan, karena memiliki performa memadai untuk menjalankan Ubuntu beserta tools keamanan seperti rkhunter tanpa hambatan. Didukung data center tier 3 dan 4, jaringan yang baik, dan tim teknis berpengalaman, pengelolaan server Anda bisa berjalan lebih stabil dan terkontrol.

Penutup

RKHunter adalah tools yang ringan, gratis, dan efektif untuk mendeteksi ancaman tersembunyi di server Linux Anda. Dengan memahami cara install rkhunter di VPS Ubuntu dan menerapkannya secara rutin, Anda sudah selangkah lebih maju dalam menjaga server tetap bersih dan terlindungi.

Selain itu, pastikan langkah --propupd selalu dijalankan setelah instalasi maupun pembaruan sistem, jadwalkan pemindaian rutin lewat cron job, dan kombinasikan dengan chkrootkit serta Lynis agar perlindungan server Anda benar-benar berlapis.